Les mots de passe sont utilisés depuis des milliers d’années comme moyen de nous identifier auprès des autres et, plus récemment, auprès des ordinateurs. C’est un concept simple – un élément d’information partagé, gardé secret entre les individus et utilisé pour « prouver » l’identité.

Les mots de passe dans un contexte informatique sont apparus dans les années 1960 avec les ordinateurs centraux – de grands ordinateurs gérés de manière centralisée avec des « terminaux » distants pour l’accès des utilisateurs. Ils sont maintenant utilisés pour tout, du code PIN que nous entrons à un guichet automatique, à la connexion à nos ordinateurs et à divers sites Web.

Mais pourquoi devons-nous « prouver » notre identité aux systèmes auxquels nous accédons ? Et pourquoi les mots de passe sont-ils si difficiles à obtenir ?

Qu’est-ce qu’un bon mot de passe ?

Jusqu’à une date relativement récente, un bon mot de passe pouvait être un mot ou une phrase de six à huit caractères seulement. Mais nous avons maintenant des directives de longueur minimale. C’est à cause de l' »entropie ».

En parlant de mots de passe, l’entropie est la mesure de la prévisibilité. Les mathématiques derrière cela ne sont pas complexes, mais examinons-les avec une mesure encore plus simple : le nombre de mots de passe possibles, parfois appelé « espace de mots de passe ».

Si un mot de passe à un caractère ne contient qu’une seule lettre minuscule, il n’y a que 26 mots de passe possibles (« a » à « z »). En incluant des lettres majuscules, nous augmentons notre espace de mot de passe à 52 mots de passe potentiels.

L’espace de mot de passe continue à s’étendre au fur et à mesure que la longueur augmente et que d’autres types de caractères sont ajoutés.

En regardant les chiffres ci-dessus, il est facile de comprendre pourquoi on nous encourage à utiliser des mots de passe longs avec des lettres majuscules et minuscules, des chiffres et des symboles. Plus le mot de passe est complexe, plus il faut de tentatives pour le deviner.

Cependant, le problème de dépendre de la complexité des mots de passe est que les ordinateurs sont très efficaces pour répéter des tâches – y compris pour deviner des mots de passe.

L’année dernière, un record a été établi pour un ordinateur essayant de générer tous les mots de passe imaginables. Il a atteint un taux plus rapide que 100 000 000 000 de suppositions par seconde.

En exploitant cette puissance de calcul, les cybercriminels peuvent pirater les systèmes en les bombardant d’autant de combinaisons de mots de passe que possible, dans un processus appelé attaques par force brute.

Et avec la technologie basée sur le cloud, deviner un mot de passe à huit caractères peut être réalisé en seulement 12 minutes et coûter aussi peu que 25 dollars américains.

De plus, comme les mots de passe sont presque toujours utilisés pour donner accès à des données sensibles ou à des systèmes importants, cela motive les cybercriminels à les rechercher activement. Cela alimente également un marché en ligne lucratif de vente de mots de passe, dont certains sont accompagnés d’adresses électroniques et/ou de noms d’utilisateur.

Comment les mots de passe sont-ils stockés sur les sites web ?

Les mots de passe des sites web sont généralement stockés de manière protégée à l’aide d’un algorithme mathématique appelé hachage. Un mot de passe haché est méconnaissable et ne peut pas être retransformé en mot de passe (un processus irréversible).

Lorsque vous essayez de vous connecter, le mot de passe que vous saisissez est haché selon le même processus et comparé à la version stockée sur le site. Ce processus est répété chaque fois que vous vous connectez.

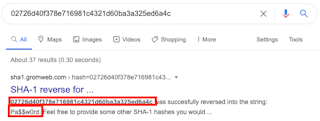

Par exemple, le mot de passe « Pa$$w0rd » reçoit la valeur « 02726d40f378e716981c4321d60ba3a325ed6a4c » lorsqu’il est calculé à l’aide de l’algorithme de hachage SHA1. Essayez vous-même.

Lorsqu’on est confronté à un fichier rempli de mots de passe hachés, on peut utiliser une attaque par force brute, en essayant chaque combinaison de caractères pour une gamme de longueurs de mots de passe. Cette pratique est devenue si courante qu’il existe des sites Web qui répertorient les mots de passe courants avec leur valeur de hachage (calculée). Vous pouvez simplement rechercher le hachage pour révéler le mot de passe correspondant.

Le vol et la vente de listes de mots de passe sont désormais si courants qu’un site web dédié – haveibeenpwned.com – est disponible pour aider les utilisateurs à vérifier si leurs comptes sont « dans la nature ». Celui-ci s’est développé pour inclure plus de 10 milliards de détails de comptes.

Si votre adresse e-mail est répertoriée sur ce site, vous devriez absolument changer le mot de passe détecté, ainsi que sur tous les autres sites pour lesquels vous utilisez les mêmes identifiants.

Est-ce que plus de complexité est la solution ?

On pourrait penser qu’avec autant de violations de mots de passe se produisant quotidiennement, nous aurions amélioré nos pratiques de sélection de mots de passe. Malheureusement, l’enquête annuelle de SplashData sur les mots de passe de l’année dernière a montré peu de changements en cinq ans.

A mesure que les capacités informatiques augmentent, la solution semblerait être une complexité accrue. Mais en tant qu’humains, nous ne sommes pas compétents pour (ni motivés pour) nous souvenir de mots de passe très complexes.

Nous avons également dépassé le stade où nous n’utilisons que deux ou trois systèmes nécessitant un mot de passe. Il est désormais courant d’accéder à de nombreux sites, chacun nécessitant un mot de passe (souvent de longueur et de complexité variables). Une enquête récente suggère qu’il y a, en moyenne, 70 à 80 mots de passe par personne.

La bonne nouvelle est qu’il existe des outils pour résoudre ces problèmes. La plupart des ordinateurs prennent désormais en charge le stockage des mots de passe, soit dans le système d’exploitation, soit dans le navigateur Web, généralement avec la possibilité de partager les informations stockées sur plusieurs appareils.

Les exemples incluent le trousseau iCloud d’Apple et la possibilité d’enregistrer les mots de passe dans Internet Explorer, Chrome et Firefox (bien que moins fiable).

Les gestionnaires de mots de passe tels que KeePassXC peuvent aider les utilisateurs à générer des mots de passe longs et complexes et à les stocker dans un endroit sécurisé pour le moment où ils sont nécessaires.

Bien que cet emplacement doive encore être protégé (généralement avec un long « mot de passe principal »), l’utilisation d’un gestionnaire de mots de passe vous permet d’avoir un mot de passe unique et complexe pour chaque site Web que vous visitez.

Cela n’empêchera pas le vol d’un mot de passe sur un site Web vulnérable. Mais s’il est volé, vous n’aurez pas à vous soucier de changer le même mot de passe sur tous vos autres sites.

Il existe bien sûr aussi des vulnérabilités dans ces solutions, mais c’est peut-être une histoire pour un autre jour.