Passwörter werden seit Tausenden von Jahren verwendet, um uns gegenüber anderen und in jüngerer Zeit auch gegenüber Computern zu identifizieren. Es ist ein einfaches Konzept – eine gemeinsame Information, die zwischen Individuen geheim gehalten und zum „Nachweis“ der Identität verwendet wird.

Passwörter im IT-Kontext kamen in den 1960er Jahren mit Großrechnern auf – große, zentral betriebene Computer mit entfernten „Terminals“ für den Benutzerzugang. Heute werden sie für alles verwendet, von der PIN, die wir an einem Geldautomaten eingeben, bis hin zur Anmeldung bei unseren Computern und verschiedenen Websites.

Aber warum müssen wir unsere Identität gegenüber den Systemen, auf die wir zugreifen, „beweisen“? Und warum ist es so schwer, ein gutes Passwort zu finden?

Was macht ein gutes Passwort aus?

Bis vor kurzem bestand ein gutes Passwort aus einem Wort oder einer Phrase mit nur sechs bis acht Zeichen. Heute gibt es jedoch Richtlinien für die Mindestlänge. Der Grund dafür ist die „Entropie“.

Wenn es um Passwörter geht, ist die Entropie das Maß für die Vorhersagbarkeit. Die Mathematik, die dahinter steckt, ist nicht kompliziert, aber lassen Sie uns dies anhand eines noch einfacheren Maßes untersuchen: die Anzahl der möglichen Passwörter, manchmal auch als „Passwortraum“ bezeichnet.

Wenn ein einstelliges Passwort nur einen Kleinbuchstaben enthält, gibt es nur 26 mögliche Passwörter („a“ bis „z“). Durch die Einbeziehung von Großbuchstaben erhöht sich die Zahl der möglichen Passwörter auf 52.

Der Kennwortraum erweitert sich weiter, wenn die Länge erhöht wird und andere Zeichentypen hinzugefügt werden.

Anhand der obigen Zahlen ist es leicht zu verstehen, warum wir aufgefordert werden, lange Passwörter mit Groß- und Kleinbuchstaben, Zahlen und Symbolen zu verwenden. Je komplexer das Passwort ist, desto mehr Versuche sind nötig, um es zu erraten.

Das Problem bei der Abhängigkeit von der Komplexität der Passwörter ist jedoch, dass Computer sehr effizient darin sind, Aufgaben zu wiederholen – auch Passwörter zu erraten.

Im letzten Jahr wurde ein Rekord für einen Computer aufgestellt, der versuchte, jedes denkbare Passwort zu generieren. Er erreichte eine Rate von mehr als 100.000.000.000 Vermutungen pro Sekunde.

Indem sie diese Rechenleistung nutzen, können Cyberkriminelle in Systeme eindringen, indem sie sie mit so vielen Passwortkombinationen wie möglich bombardieren, was als Brute-Force-Angriff bezeichnet wird.

Und mit Cloud-basierter Technologie kann das Erraten eines achtstelligen Passworts in nur 12 Minuten erfolgen und nur 25 US-Dollar kosten.

Da Passwörter fast immer verwendet werden, um Zugang zu sensiblen Daten oder wichtigen Systemen zu erhalten, motiviert dies Cyber-Kriminelle, aktiv nach ihnen zu suchen. Außerdem entsteht dadurch ein lukrativer Online-Markt für den Verkauf von Passwörtern, von denen einige mit E-Mail-Adressen und/oder Benutzernamen versehen sind.

Wie werden Passwörter auf Websites gespeichert?

Website-Passwörter werden normalerweise mit einem mathematischen Algorithmus namens Hashing geschützt gespeichert. Ein gehashtes Passwort ist unerkennbar und kann nicht in das Passwort zurückverwandelt werden (ein irreversibler Prozess).

Wenn Sie versuchen, sich einzuloggen, wird das von Ihnen eingegebene Passwort mit demselben Verfahren gehasht und mit der auf der Website gespeicherten Version verglichen. Dieser Vorgang wird bei jeder Anmeldung wiederholt.

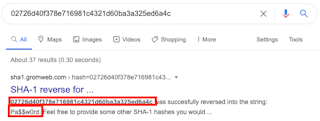

Das Passwort „Pa$$w0rd“ erhält beispielsweise den Wert „02726d40f378e716981c4321d60ba3a325ed6a4c“, wenn es mit dem SHA1-Hashing-Algorithmus berechnet wird. Probieren Sie es selbst aus.

Bei einer Datei mit gehashten Passwörtern kann ein Brute-Force-Angriff durchgeführt werden, bei dem jede Zeichenkombination für eine Reihe von Passwortlängen ausprobiert wird. Dies ist inzwischen so üblich, dass es Websites gibt, die gängige Kennwörter zusammen mit ihrem (berechneten) Hash-Wert auflisten. Sie können einfach nach dem Hash-Wert suchen, um das entsprechende Kennwort zu ermitteln.

Der Diebstahl und der Verkauf von Passwortlisten ist inzwischen so weit verbreitet, dass es eine spezielle Website – haveibeenpwned.com – gibt, auf der Benutzer überprüfen können, ob ihre Konten „in the wild“ sind. Mittlerweile sind dort mehr als 10 Milliarden Kontodaten zu finden.

Wenn Ihre E-Mail-Adresse auf dieser Website aufgeführt ist, sollten Sie auf jeden Fall das ermittelte Passwort ändern, ebenso wie auf allen anderen Websites, für die Sie dieselben Anmeldedaten verwenden.

Ist mehr Komplexität die Lösung?

Man sollte meinen, dass wir angesichts der vielen Passwortverstöße, die sich täglich ereignen, unsere Praktiken bei der Passwortauswahl verbessert hätten. Leider hat die jährliche SplashData-Passwortumfrage im letzten Jahr gezeigt, dass sich in den letzten fünf Jahren kaum etwas geändert hat.

Mit der zunehmenden Leistungsfähigkeit von Computern scheint die Lösung in einer höheren Komplexität zu liegen. Aber als Menschen sind wir nicht in der Lage (und nicht motiviert), uns hochkomplexe Passwörter zu merken.

Außerdem haben wir den Punkt überschritten, an dem wir nur zwei oder drei Systeme benutzen, für die ein Passwort erforderlich ist. Heute ist es üblich, auf zahlreiche Websites zuzugreifen, für die jeweils ein Passwort (oft von unterschiedlicher Länge und Komplexität) erforderlich ist. Eine kürzlich durchgeführte Umfrage ergab, dass jede Person im Durchschnitt 70-80 Passwörter verwendet.

Die gute Nachricht ist, dass es Hilfsmittel gibt, um diese Probleme zu lösen. Die meisten Computer unterstützen heute die Speicherung von Passwörtern entweder im Betriebssystem oder im Webbrowser, in der Regel mit der Option, gespeicherte Informationen auf mehreren Geräten gemeinsam zu nutzen.

Beispiele sind der iCloud-Schlüsselbund von Apple und die Möglichkeit, Passwörter in Internet Explorer, Chrome und Firefox (wenn auch weniger zuverlässig) zu speichern.

Passwortmanager wie KeePassXC können Benutzern helfen, lange, komplexe Passwörter zu erstellen und sie an einem sicheren Ort zu speichern, wenn sie benötigt werden.

Dieser Speicherort muss zwar immer noch geschützt werden (in der Regel mit einem langen „Hauptkennwort“), aber mit einem Kennwortmanager haben Sie ein eindeutiges, komplexes Kennwort für jede Website, die Sie besuchen.

Das wird nicht verhindern, dass ein Kennwort von einer anfälligen Website gestohlen wird. Aber wenn es gestohlen wird, müssen Sie sich nicht darum kümmern, dass Sie dasselbe Passwort auf all Ihren anderen Websites ändern.

Natürlich gibt es auch bei diesen Lösungen Schwachstellen, aber das ist vielleicht eine Geschichte für einen anderen Tag.