Passwords har været brugt i tusindvis af år som et middel til at identificere os over for andre og i nyere tid over for computere. Det er et simpelt koncept – et stykke information, der deles, holdes hemmeligt mellem enkeltpersoner og bruges til at “bevise” identitet.

Passwords i en IT-sammenhæng opstod i 1960’erne med mainframe-computere – store centralt styrede computere med fjernbetjente “terminaler” for brugeradgang. De bruges nu til alt fra den pinkode, vi indtaster i en hæveautomat, til at logge ind på vores computere og forskellige websteder.

Men hvorfor skal vi “bevise” vores identitet over for de systemer, vi har adgang til? Og hvorfor er det så svært at finde de rigtige adgangskoder?

Hvad er en god adgangskode?

Siden for relativt kort tid siden var en god adgangskode måske et ord eller en sætning på kun seks til otte tegn. Men nu har vi retningslinjer for minimumslængde. Det skyldes “entropi”.

Når vi taler om adgangskoder, er entropi et mål for forudsigelighed. Matematikken bag dette er ikke kompliceret, men lad os undersøge det med et endnu enklere mål: antallet af mulige adgangskoder, som nogle gange kaldes “adgangskodeområdet”.

Hvis en adgangskode med ét tegn kun indeholder ét lille bogstav, er der kun 26 mulige adgangskoder (“a” til “z”). Ved at inkludere store bogstaver øger vi vores adgangskodeplads til 52 mulige adgangskoder.

Kodeordrummet fortsætter med at blive udvidet, efterhånden som længden øges, og andre tegntyper tilføjes.

Hvis man ser på ovenstående tal, er det let at forstå, hvorfor vi opfordres til at bruge lange adgangskoder med store og små bogstaver, tal og symboler. Jo mere kompleks adgangskoden er, jo flere forsøg skal der til for at gætte den.

Problemet med at være afhængig af adgangskodernes kompleksitet er imidlertid, at computere er meget effektive til at gentage opgaver – herunder at gætte adgangskoder.

Sidste år blev der sat en rekord for en computer, der forsøgte at generere alle tænkelige adgangskoder. Den opnåede en hastighed på over 100.000.000.000.000 gæt i sekundet.

Gennem at udnytte denne computerkraft kan cyberkriminelle hacke sig ind i systemer ved at bombardere dem med så mange adgangskodekombinationer som muligt i en proces, der kaldes brute force-angreb.

Og med cloud-baseret teknologi kan det at gætte en adgangskode på otte tegn gøres på så lidt som 12 minutter og koster så lidt som 25 USD.

Og fordi adgangskoder næsten altid bruges til at give adgang til følsomme data eller vigtige systemer, motiverer det cyberkriminelle til aktivt at søge efter dem. Det driver også et lukrativt online-marked for salg af adgangskoder, hvoraf nogle kommer med e-mail-adresser og/eller brugernavne.

Hvordan gemmes adgangskoder på websteder?

Omkring adgangskoder på websteder gemmes de normalt på en beskyttet måde ved hjælp af en matematisk algoritme kaldet hashing. Et hashet adgangskodeord er uigenkendeligt og kan ikke omdannes tilbage til adgangskoden (en irreversibel proces).

Når du forsøger at logge ind, hashes den adgangskode, du indtaster, ved hjælp af den samme proces og sammenlignes med den version, der er gemt på webstedet. Denne proces gentages, hver gang du logger ind.

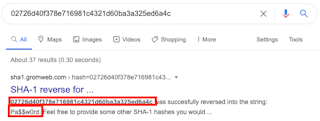

For eksempel får adgangskoden “Pa$$$w0rd” værdien “02726d40f378e716981c4321d60ba3a325ed6a4c”, når den beregnes ved hjælp af SHA1-hashing-algoritmen. Prøv det selv.

Når man står over for en fil fuld af hashede adgangskoder, kan man bruge et brute force-angreb, hvor man prøver alle kombinationer af tegn for en række adgangskode-længder. Dette er blevet en så almindelig praksis, at der findes websteder, der opregner almindelige adgangskoder sammen med deres (beregnede) hashede værdi. Man kan simpelthen søge efter hashværdien for at afsløre den tilsvarende adgangskode.

Det er nu så almindeligt at stjæle og sælge lister over adgangskoder, at der findes et dedikeret websted – haveibeenpwned.com – som hjælper brugerne med at kontrollere, om deres konti er “i naturen”. Dette er vokset til at omfatte mere end 10 milliarder kontooplysninger.

Hvis din e-mailadresse er opført på dette websted, bør du helt sikkert ændre den fundne adgangskode samt på alle andre websteder, som du bruger de samme legitimationsoplysninger til.

Er mere kompleksitet løsningen?

Man skulle tro, at med så mange brud på adgangskoder, der sker dagligt, ville vi have forbedret vores praksis for valg af adgangskoder. Desværre har sidste års årlige SplashData-undersøgelse om adgangskoder vist ringe ændringer over fem år.

I takt med at computerkapaciteten øges, ser løsningen ud til at være øget kompleksitet. Men som mennesker er vi ikke dygtige til (og heller ikke motiverede til) at huske meget komplekse adgangskoder.

Vi har også passeret det punkt, hvor vi kun bruger to eller tre systemer, der kræver en adgangskode. Det er nu almindeligt at få adgang til mange websteder, hvor hvert enkelt kræver en adgangskode (ofte af varierende længde og kompleksitet). En nylig undersøgelse viser, at der i gennemsnit er 70-80 adgangskoder pr. person.

Den gode nyhed er, at der findes værktøjer til at løse disse problemer. De fleste computere understøtter nu lagring af adgangskoder i enten styresystemet eller webbrowseren, normalt med mulighed for at dele de lagrede oplysninger på tværs af flere enheder.

Eksempler omfatter Apples iCloud Keychain og muligheden for at gemme adgangskoder i Internet Explorer, Chrome og Firefox (om end mindre pålideligt).

Password managers som KeePassXC kan hjælpe brugere med at generere lange, komplekse adgangskoder og gemme dem på et sikkert sted, så de kan bruges, når de er nødvendige.

Selv om dette sted stadig skal beskyttes (normalt med en lang “hovedadgangskode”), kan du ved hjælp af en adgangskodeadministrator have en unik, kompleks adgangskode for hvert websted, du besøger.

Dette forhindrer ikke, at en adgangskode bliver stjålet fra et sårbart websted. Men hvis det bliver stjålet, behøver du ikke at bekymre dig om at ændre den samme adgangskode på alle dine andre websteder.

Der er naturligvis også sårbarheder i disse løsninger, men det er måske en historie til en anden dag.